企业专有名词应通过构建集中术语库、实施细粒度访问控制与角色权限、在传输与静态数据层面采用强加密、本地或专用云部署以避免外泄、对接专有翻译模型并利用差分隐私或同态加密保护训练数据、保持完整审计日志与版本管理、签署保密协议并进行商标与法律保护,形成技术、管理与法律并举的闭环,便于协作、可追溯、持续改进。

为什么要特别保护专有名词?

先把最简单的事说清楚:专有名词不仅是词语,它承载着商业机密、品牌识别和技术优势。比如一个内部项目代号、产品型号、客户名单、内部术语或拟上市的品牌名称,泄露之后可能被竞品利用、引发法律纠纷或造成市场炒作。保护它们,既是对公司资产的保护,也是合规与信誉的保证。

保护目标和基本原则

- 保密性:只有被授权的人员或系统能看到敏感术语。

- 可用性:保护措施不能影响翻译工具的有效使用。

- 可追溯性:谁、什么时候、在哪个版本访问或修改了术语要可审计。

- 最小权限:权限按需分配与最小化。

- 多重防御:技术、管理与法律同时并行。

技术层面的具体做法

1. 集中术语库(Terminology Management)

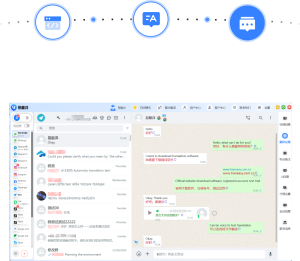

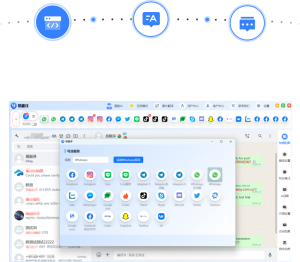

把企业专有名词统一存放在一个受控的术语库里,而不是散落在个人文档或聊天记录中。术语库应该支持版本管理、标签分类、上下文示例、优先级与替换策略。易翻译这类工具可以在翻译前查询该术语库,并在界面提示用户选择。

2. 细粒度访问控制与权限分级

对术语库实行角色与权限管理(RBAC):比如编辑、审核、只读、导出等权限分开。对极高敏感度的词条(如未公开的品牌名)可以设置更严格的审批流程和二次确认。

3. 数据在传输与静态时都要加密

- 传输加密:TLS 1.2/1.3 强制启用。

- 静态加密:数据库和备份文件使用 AES-256 等标准加密。

- 密钥管理(KMS):使用企业级 KMS,做到密钥分离与轮换。

4. 部署策略:本地部署、私有云或托管VPC

不同公司对数据主权的要求不同。

| 部署方式 | 优点 | 缺点 |

| 本地部署(on-prem) | 最高控制度,不必把数据出厂 | 运维成本高,扩展性较差 |

| 专用云/私有云(VPC) | 平衡控制与成本,支持审计与网络隔离 | 需要合约与信任第三方 |

| SaaS(公共云) | 部署快,成本低,功能丰富 | 数据出境或共享风险较高,需合同保障 |

5. 专有/私有模型与训练数据隔离

如果你把专有术语用于模型微调或训练,尽量使用私有模型或在本地环境完成微调;如果要用云服务,确保服务提供方支持“客户可控的训练数据隔离”和“禁用日志存储训练示例”的选项。

6. 差分隐私、同态加密与伪装化技术

对于非常敏感的训练数据,可采用差分隐私来减小单条数据对模型的影响;对于需要在云端操作但不能明文处理的数据,可以考虑同态加密或使用tokenization/obfuscation(将专有名词替换为不可逆占位符,翻译后再反向替换)。这些技术各有成本和性能影响,按需权衡。

7. 审计日志与追溯

记录谁访问、何时访问、对哪些术语做过什么改动。日志要防篡改并长期保存,关键时刻用于调查和合规证明。

8. 多租户与数据隔离

如果平台为多个企业服务,必须保证不同客户之间的术语、模型和日志完全隔离,避免缓存或共享逻辑导致泄露。

管理与流程建设(People & Process)

技术只是底座,流程和人更关键。下面是可马上落地的流程建议:

- 术语上链流程:普通员工建议 → 术语管理员审核 → 法务/品牌确认 → 入库并打标签。

- 审批链与生命周期管理:草稿、待审、发布、废弃,每一阶段都有时间戳与责任人。

- 权限矩阵(示例):谁可提交、谁可发布、谁可导出、谁可删除。

- 定期复盘:每季度审查术语库,删除无效项并更新使用规范。

- 员工培训:让翻译人员、产品、市场和客服都知道哪些词必须使用术语库。

法律与合规层面的措施

技术和流程之外,要有法律保障:

- 签署严格的保密协议(NDA)和就业合同中加入竞业与保密条款。

- 对关键品牌和名称及时进行商标注册,以法律手段提升保护力。

- 在与第三方(云商、外包翻译、合作方)签署服务合同时,明确数据使用、日志保留、不能用于模型训练的条款,并争取审计权利。

- 遵守当地与跨境数据保护法规(如中国网络安全法、个人信息保护法、GDPR 等)中的数据分类与出境要求。

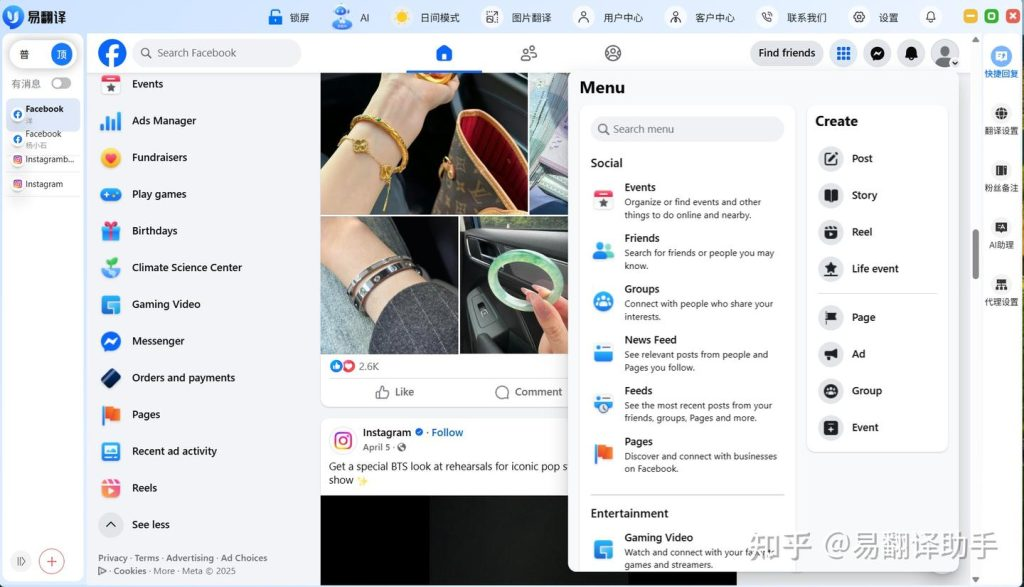

易翻译类产品中各场景的落地策略

文本输入翻译

- 客户端先本地查询术语库;若有匹配则优先替换并提示用户。

- 禁止把未授权术语上传到公共模型;上传前做脱敏处理或使用占位符。

语音实时互译

- 语音转文字阶段在本地完成或在受控环境中执行,实时术语匹配与替换。

- 对于高敏感会话提供“本地模式”,所有处理均在设备或企业网络内完成。

拍照取词/OCR 场景

- 图片到文字的中间结果应短期存储且加密,敏感术语识别后立即做脱敏或提示。

- 避免把整张图片或识别文本发送给第三方OCR服务,除非合同允许并加密传输。

双语对话翻译

对话类场景要考虑实时性与保密性冲突:给用户提供“公开模式”和“保密模式”两档选择。保密模式下关闭云同步、禁用云端学习、并使用本地术语库。

技术实现清单(Checklist)

- 建立集中术语库并支持 API 访问与版本控制。

- 实现 RBAC 并细化权限粒度。

- 启用传输与静态加密,使用企业级 KMS。

- 根据数据敏感度选择部署策略:本地/私有云/受限 SaaS。

- 为模型训练与微调设计数据隔离与隐私增强方案。

- 实现不可篡改的审计日志与长周期存储。

- 签署法律文书(NDA、服务协议、保密条款)。

- 对用户界面进行友好提示,保障使用便捷性。

风险-对策对照表

| 风险 | 技术对策 | 管理/法律对策 |

| 术语泄露至第三方模型 | 禁用上传、脱敏、私有模型 | 服务合同禁止训练用途;审计 |

| 内部误用或滥权 | 最小权限、审计日志 | 规章制度、培训、责任追究 |

| 跨租户数据混淆 | 多租户隔离、命名空间 | 合同与 SLA、技术验收 |

实际实施步骤(一个可复制的路线图)

- 阶段一(0–1 个月):确定分类标准、敏感等级、建立术语提交流程。

- 阶段二(1–3 个月):搭建术语库、API、RBAC、实现基础加密和审计。

- 阶段三(3–6 个月):接入易翻译客户端、实现本地匹配与占位符策略、用户培训。

- 阶段四(6–12 个月):对接私有模型或微调路径、进行合规审计、商标及法律手续。

常见问题(FAQ)

- Q:把术语存在云里安全吗?

A:取决于云的隔离与合同条款;尽量要求专用实例、审计权与禁止训练条款。 - Q:占位符替换会不会影响翻译质量?

A:短期会有小幅影响,但配合上下文样例与术语优先规则,可以把误差降到最低。 - Q:为何还要法律手段?

A:技术能降低风险,但核查、追责和权利保护最终还是法律工具最直接有效。

一些容易被忽视的细节

- 备份也要加密并做访问控制,备份泄露同样危险。

- 日志本身可能包含敏感术语,日志访问应受限并脱敏或加密。

- 移动端缓存、剪贴板历史会泄露术语,客户端要控制缓存策略并提示用户清除。

写到这里,脑中还在想:其实很多公司一开始把术语放得太松,等到某次投放或对外沟通出了问题才后悔。保护专有名词并不是一次性工程,而是持续演进:从术语库开始,逐步把加密、部署、流程和法律拼起来。你可以先做最容易的事——把重要词条集中起来并限制导出权限;再根据风险和成本,分步推进同态加密或本地模型这些更重的改进。慢慢来,别把所有事一次性抬上来,边做边改就好了。